Descubra lo que otras personas reciben en el correo de Yahoo

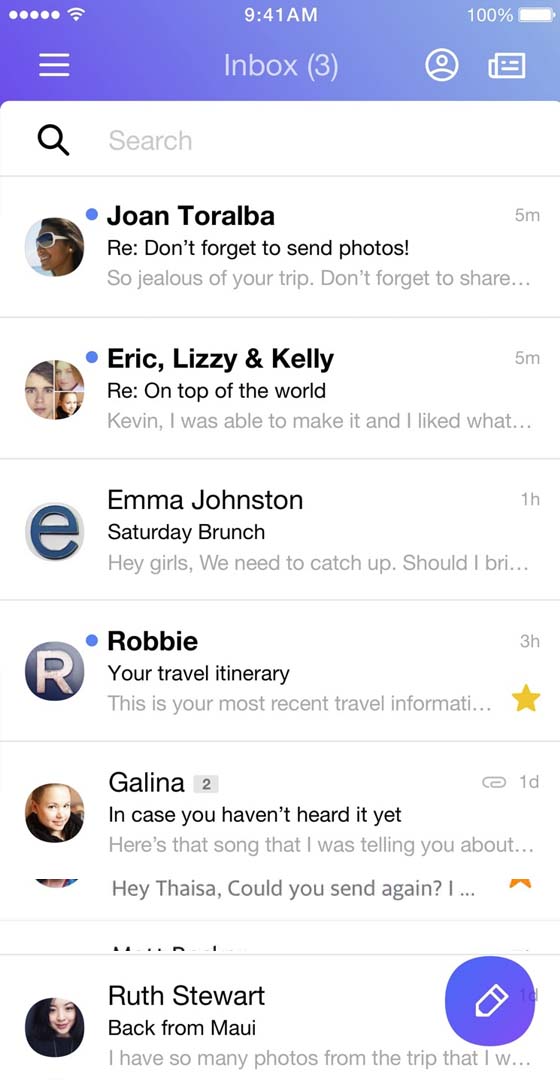

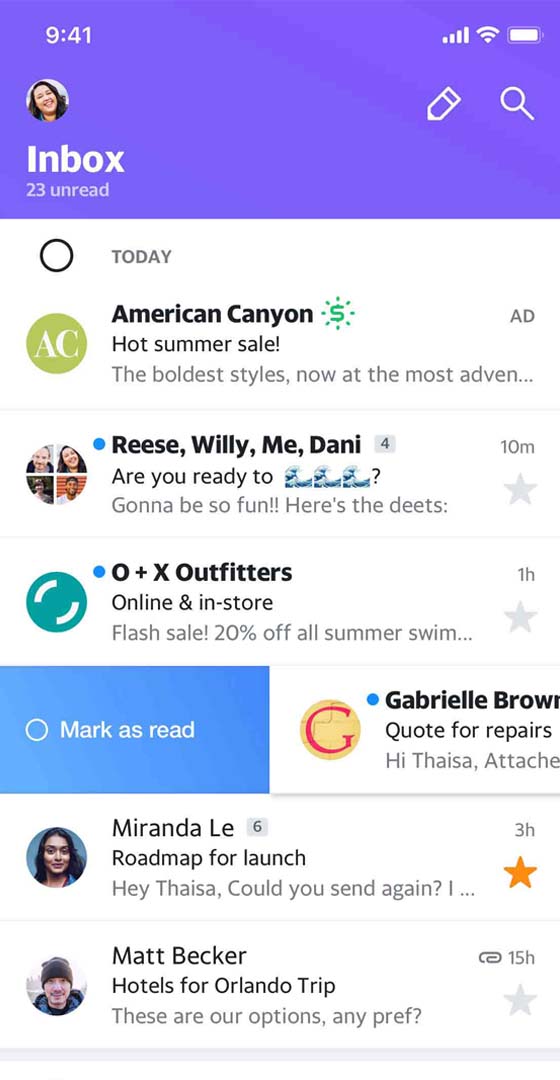

Sabe que intercambian información. Si utilizan Yahoo, puede averiguarlo. Con una aplicación espía de Yahoo como Hack-Email™, puede averiguar la verdad sobre sus conversaciones. Todo lo que dijeron. Cuándo lo dijeron. Con quién tuvieron la conversación. Incluso las fotos y vídeos que compartieron. Si está en Yahoo, está en su aplicación de rastreo de Yahoo.

¿Es nuevo en las herramientas de espionaje de Yahoo? Son bastante sorprendentes. Sólo tiene que proporcionar la dirección de Email de Yahoo que desea supervisar. A continuación, inicie sesión en su panel de control y vea sus mensajes.

Personas como usted cuentan con la posibilidad de espiar a Yahoo para mantener a sus seres queridos a salvo. Nunca se sabe lo que se puede descubrir cuando se tiene acceso a sus conversaciones. Dado que es nuevo en la tecnología de espionaje de Yahoo, le guiaremos en todo momento. En poco tiempo, se sentirá como un espía profesional de Yahoo Email y se preguntará cómo ha podido vivir sin la aplicación.

No sabrán que está utilizando el rastreador espía de Yahoo

No quiere que sepan que está leyendo sus mensajes. Por eso, cuando espía los mensajes de Yahoo con una aplicación como Hack-Email™, no tiene nada de qué preocuparse. Cuando utilice esta aplicación para vigilar la dirección de correo electrónico de otra persona, puede estar seguro de que la víctima no sabrá que está utilizando una aplicación espía de Yahoo.