Cómo hackear el Email en un teléfono móvil IPhone

El proceso de transmisión de los datos de la llamada se lleva a cabo de tal manera que el usuario no puede afectar a la llamada y, por tanto, ser descubierto. Inicialmente, el software entra en una cuenta comprometida del dispositivo virtual y accede a los datos. El contenido de la llamada o de la conferencia de grupo se transmite al usuario de la aplicación a través de un servicio de terceros.

No descargue ninguna aplicación de teléfono espía

No todos los programas espía para teléfonos son iguales. Si se encuentra con una aplicación gratuita de espionaje para móviles, es muy probable que se trate de un software espía para móviles, algo que no quiere tener en su dispositivo. Este tipo de cosas están diseñadas para dañar su dispositivo (o el de su hijo) y robar su información personal. Por eso siempre es importante elegir un software de rastreo de teléfonos móviles fiable como Hack-Email™. No se arrepentirá.

¿No conoce su ID de Apple y su contraseña? Lea esto

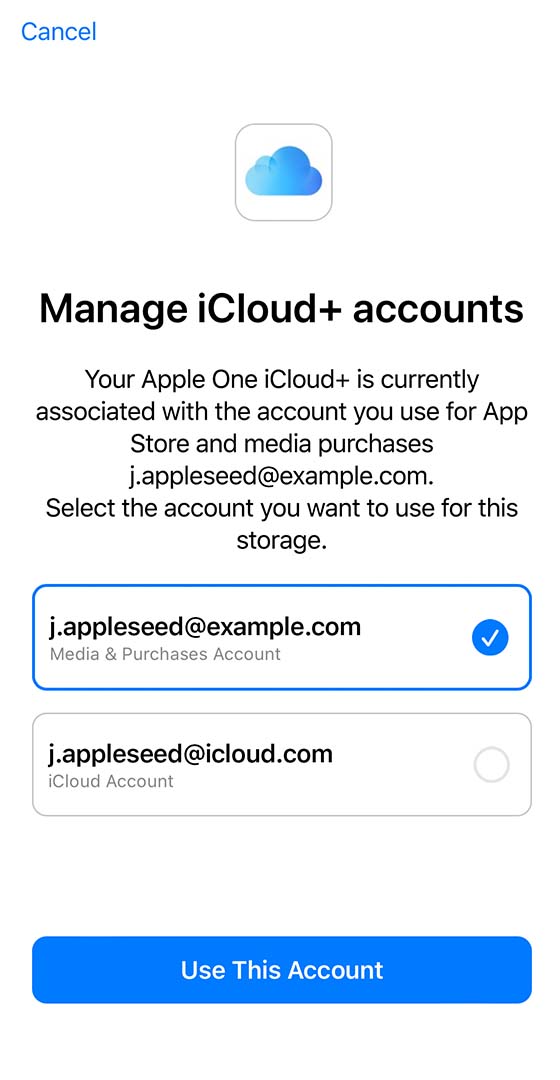

Si está buscando una aplicación de seguimiento de la nube de ICloud que no pueda ver, ha llegado al lugar correcto. Pero si se siente defraudado por otros programas espía para iPhone, es un hecho conocido. Demasiadas aplicaciones tienen serias limitaciones para trabajar dentro de los estrictos requisitos de seguridad de iOS de Apple. La buena noticia es que con Hack-Email™, si conoce su ID de Apple y su contraseña, puede aprovechar las funciones avanzadas de rastreo del iPhone. Recuerde que si la aplicación afirma que no necesita estos datos, es muy probable que le estén estafando.

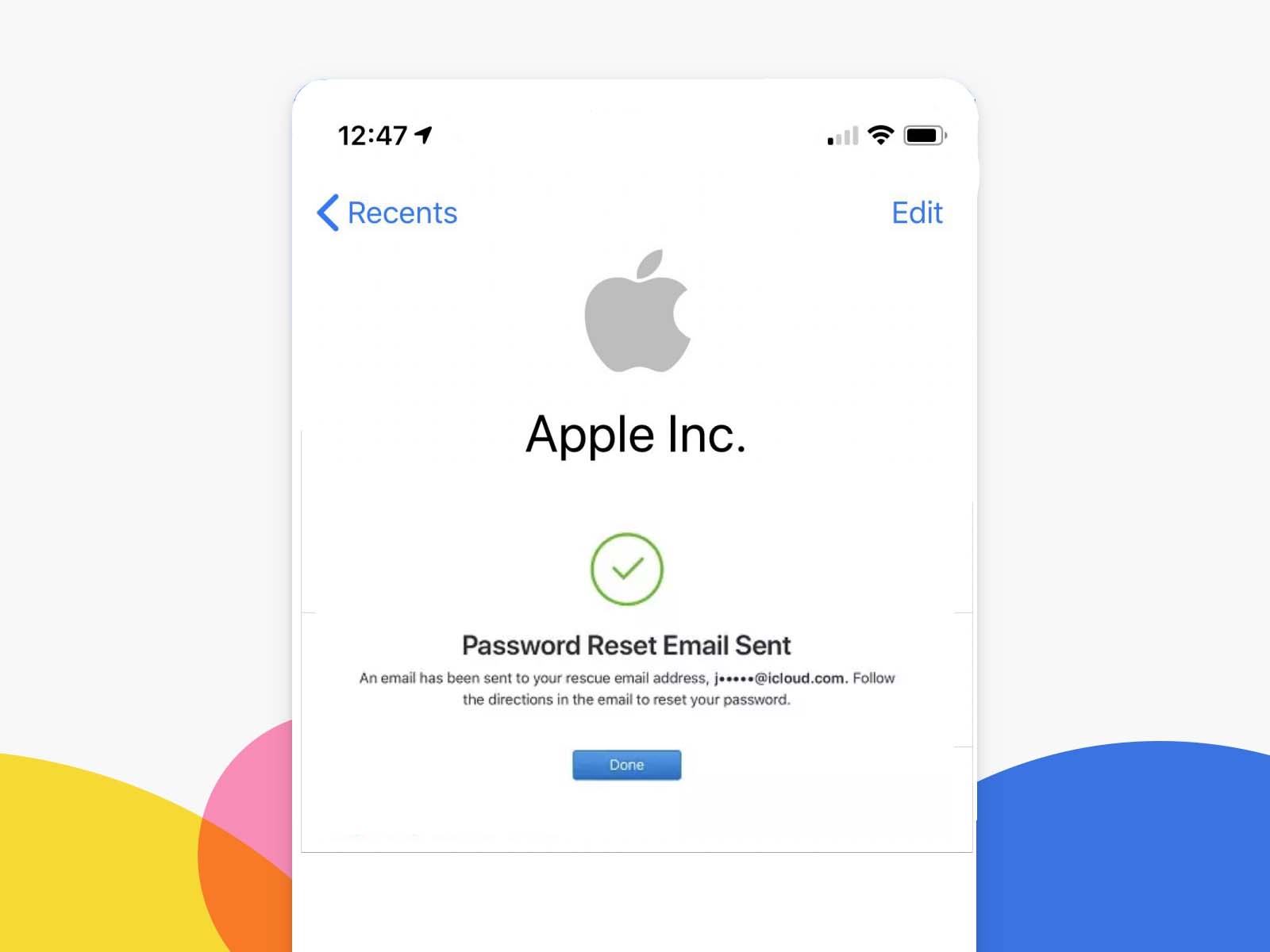

¿Puedo hackear ICloud sólo con mi número de teléfono?

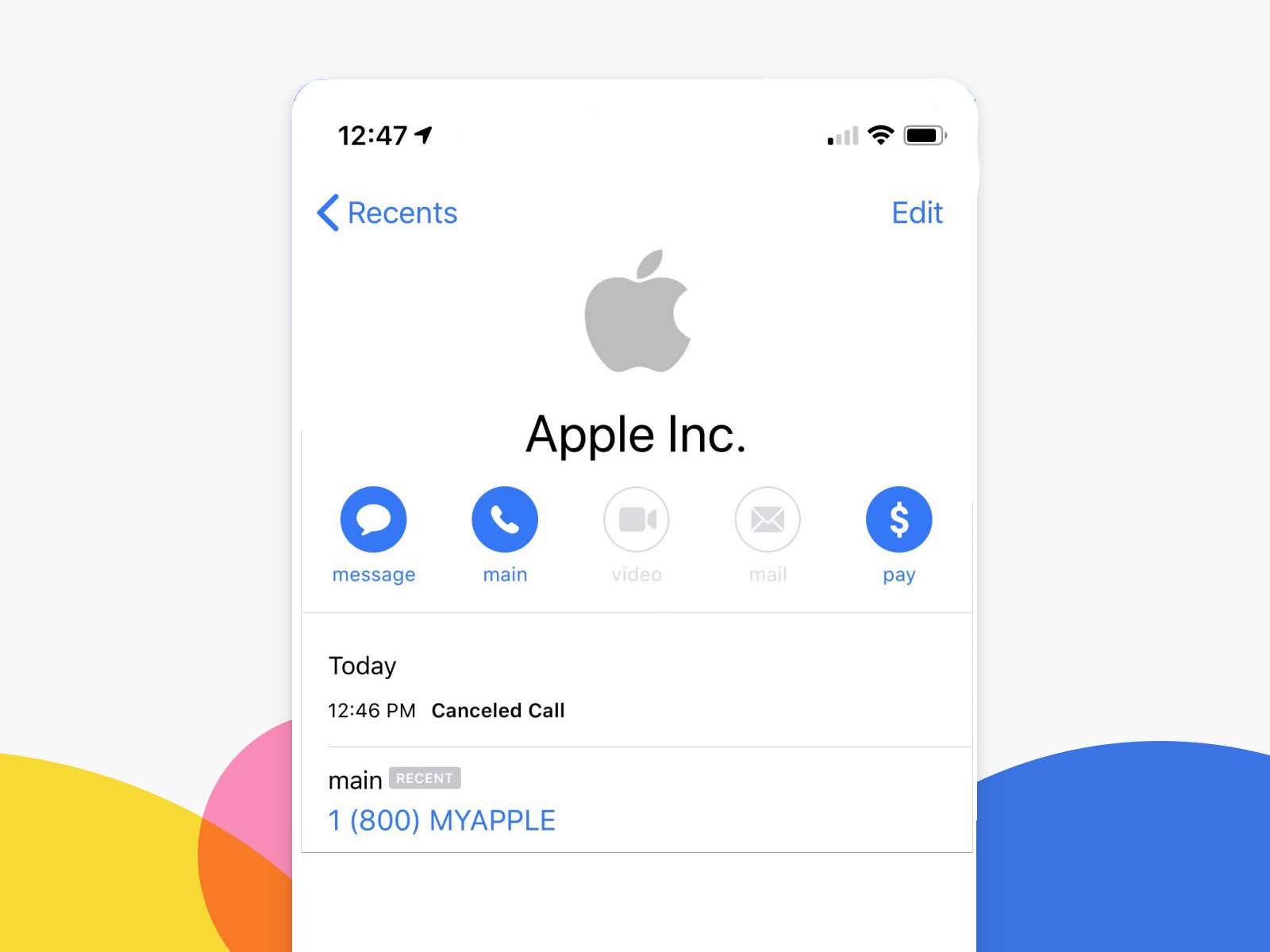

Esa posibilidad existe, y hackear ICloud es posible interceptando un mensaje de verificación. Lo cierto es que si quiere espiar iPhones, necesita conocer sus credenciales de Apple, incluyendo el ID de Apple o la dirección de Email del usuario.